1000+ Fünf-Sterne-Bewertungen und Top-Auszeichnungen machen uns zu einer der gefragtesten Lernplattformen.

maschke academy blog

Wissen. Technik. Kreativität.

Der offizielle Blog der Maschke Akademie: Updates, Tutorials und Insights aus der Welt der digitalen Bildbearbeitung, KI und visuellen Medien.

ACHTUNG!! Neue MacOS-Malware kam an allen Schutzvorrichtungen vorbei

Sicherheitsforscher warnen aktuell vor einer neuen, deutlich verfeinerten Variante des macOS‑Infostealers MacSync, die es schafft, zentrale Schutzmechanismen von macOS zu umgehen und so unbemerkt Daten zu stehlen. Angriffe zielen vor allem auf Nutzer, die vermeintlich seriöse, signierte Apps installieren – etwa über gefälschte Kommunikations‑ oder Krypto‑Tools –, ohne dass Gatekeeper oder XProtect sofort Alarm schlagen.

Was diese Malware so heikel macht

- Der neue MacSync‑Ableger wird als signierte und von Apple notarized Swift‑App ausgeliefert, etwa über Disk‑Images mit legitimen Namen wie „Messenger‑Installer“ oder „Call‑Client“.

- Weil die App gültige Entwicklerzertifikate nutzt und formal den Notarisierungsprozess durchlaufen hat, laufen die üblichen Gatekeeper‑Warnungen weitgehend ins Leere, sodass der Nutzer kaum Misstrauen schöpft.

Fähigkeiten des Infostealers

- Nach der Installation sammelt die Malware Zugangsdaten, Browser‑Cookies, Wallet‑Informationen, Krypto‑Assets und weitere sensible Daten und überträgt sie an einen Command‑&‑Control‑Server.

- Ein Großteil des Codes läuft direkt im Speicher („fileless“ bzw. memory‑resident), was Spuren auf der Festplatte minimiert und klassische Signatur‑Scanner erschwert.

Warum Apples Schutzmechanismen versagen konnten

- Gatekeeper und XProtect prüfen vorrangig Signatur, Notarisierung und bekannte Malware‑Signaturen; hier setzt MacSync an, indem es legitime Signaturketten missbraucht und seine Payload in eine scheinbar normale App verpackt.

- Dieses Vorgehen folgt einem generellen Trend bei macOS‑Malware: Angreifer versuchen, sich in den „Vertrauensraum“ signierter, notarized Binaries einzuschleusen, statt klassische, unsignierte Trojaner zu verteilen.

Sofortmaßnahmen für Mac‑User

- macOS und XProtect aktuell halten: Alle verfügbaren Updates (System, Sicherheits‑Config, XProtect) einspielen, da Apple kompromittierte Entwickler‑IDs nach Meldung in der Regel sperrt.

- Software nur von offiziellen Quellen (App Store, Herstellerseite mit verifizierter Domain) laden; keine Installer aus Foren, Messengern oder ungeprüften Download‑Portalen ausführen.

Zusätzliche Schutzempfehlungen für Power‑User

- Einsatz eines seriösen Endpoint‑/Malware‑Scanners, der auch verhaltensbasiert arbeitet und nicht nur auf Signaturen vertraut – sinnvoll gerade bei Systemen, auf denen viel Dritt‑Software getestet wird.

Hier findest du weiterführende Informationen: WinFuture

Ähnliche Beiträge

09/24 – Collagen in Lightroom, Photoshop & Bridge + Mein Geschenk an Dich!

YouTube

Tipp für MacOS KI-Kurzbefehl mit Bordmitteln: Sichtbarer Bildinhalt wird zum Dateinamen

Künstliche Intelligenz

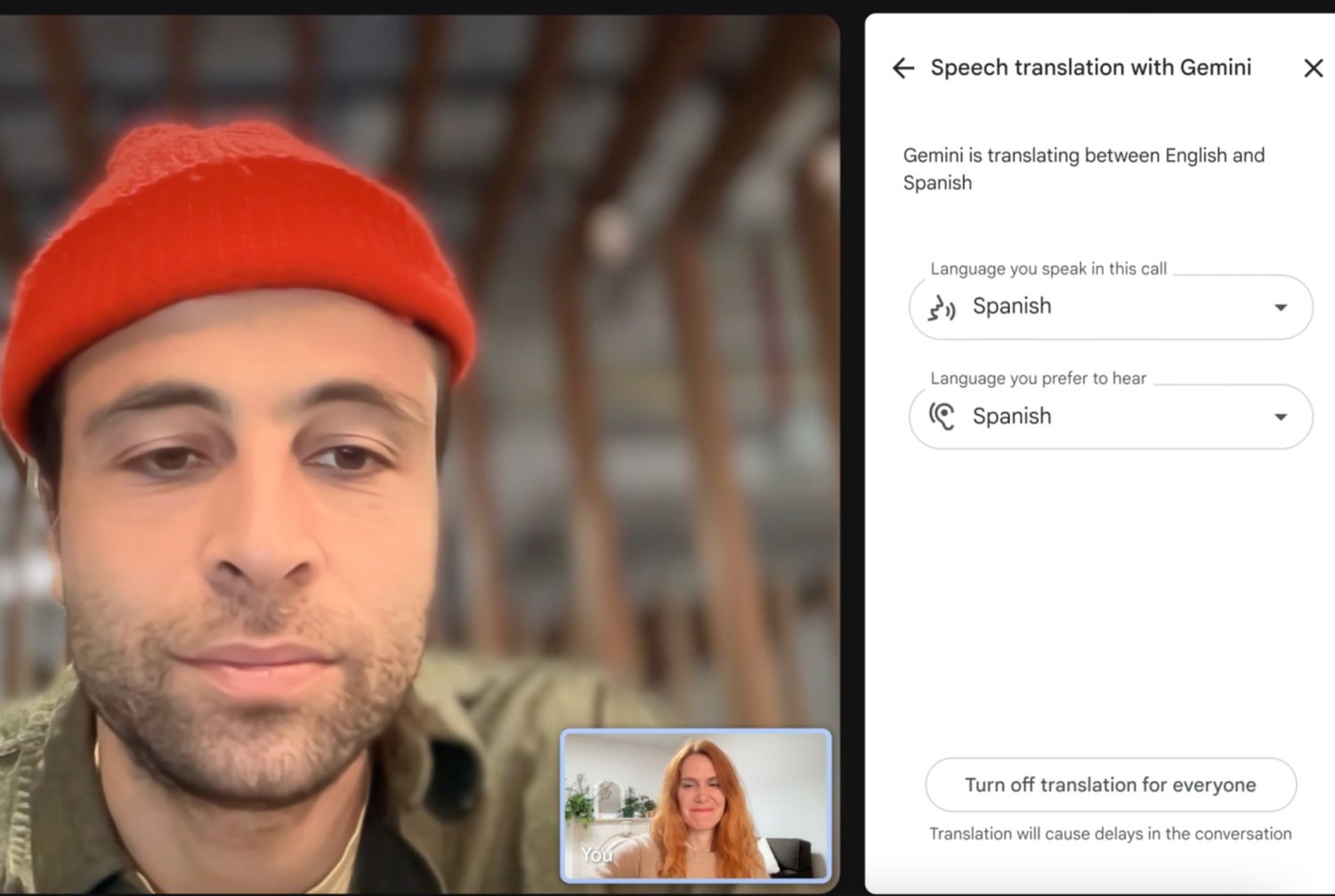

Google Meet & Gemini: Neue Live-Übersetzung startet – KI-Dolmetscher übernimmt auch Stimme und Tonlage

Künstliche Intelligenz

MenuBarUSB: Praktisches Tool für USB-Überwachung in der Mac-Menüleiste

Technik (Hardware & Software)

Hol’ dir die Weiterbildung im Mail-Format

Starttermine, exklusive Rabatte und spannende Updates direkt in dein Postfach.