1000+ Fünf-Sterne-Bewertungen und Top-Auszeichnungen machen uns zu einer der gefragtesten Lernplattformen.

maschke academy blog

Wissen. Technik. Kreativität.

Der offizielle Blog der Maschke Akademie: Updates, Tutorials und Insights aus der Welt der digitalen Bildbearbeitung, KI und visuellen Medien.

OpenClaw & Co.: KI-Agenten als Sicherheitsrisiko

KI‑Agenten wie OpenClaw zeigen sehr deutlich, dass autonome Assistenten mit Systemzugriff ein reales Sicherheitsrisiko darstellen – vor allem durch weitreichende Rechte, unsichere Plugins und Prompt‑Injection.

Wo die Risiken konkret liegen

- Voller Systemzugriff: OpenClaw kann Shell‑Befehle ausführen, Dateien lesen/schreiben, Skripte starten und mit Mail, Cloud, Chat‑Apps und Dev‑Tools sprechen – ein kompromittierter Agent entspricht einem „Schatten‑User“ mit deinen Rechten.

- Geheime Daten im Klartext: Untersuchungen zeigen unverschlüsselt gespeicherte API‑Keys, OAuth‑Tokens, Konfig‑ und „Memory“-Dateien (z. B. SOUL.md, AGENTS.md) sowie Logs/Chatverläufe – ideal für Malware wie RedLine oder Lumma.

- Prompt‑ und Indirect‑Injection: Präparierte Webseiten, Mails oder Dokumente können den Agenten über ganz „normale“ Inhalte kapern und z. B. Skills nachladen, Daten exfiltrieren oder eigene C2‑Kanäle etablieren – ohne klassische Exploits.

Warum Unternehmen nervös werden

- Datenabfluss jenseits klassischer Kontrollen: KI‑Agenten mit Shell‑, Mail‑ und Cloud‑Zugriff umgehen klassische DLP‑Systeme, Proxys und Endpoint‑Monitoring, weil der Datenabfluss „legitim“ durch den Agenten selbst passiert.

- Persistente nicht‑menschliche Identitäten: Installierst du OpenClaw auf einem Firmen‑Mac, erschaffst du einen dauerhaften, schwer kontrollierbaren „Insider“, der 24/7 auf Phishing, Prompt‑Injection und fehlerhafte Skills reagiert.

- Entsprechend verhängen erste Konzerne und Behörden klare Verbote oder strenge Policies für autonome Agenten wie OpenClaw.

Minimal-Schutz, wenn du trotzdem testen willst

- Agent nur auf abgeschotteten Testsystemen ohne Produktionsdaten laufen lassen, möglichst in VM/Container.

- Keine echten API‑Keys oder Passwörter, sondern Test‑Accounts und beschränkte Tokens verwenden; Konfiguration regelmäßig auf Klartext‑Secrets prüfen.

- Skills/Plugins nur aus verifizierten Repos, keine Markdown‑„Skills“ aus unbekannten Quellen, und Logs/„Memory“-Dateien regelmäßig löschen oder verschlüsseln.

Hier findest du weiterführende Informationen: iFun

Ähnliche Beiträge

PureSync für Windows vorgestellt

Technik (Hardware & Software)

Firefox 141 bringt Speicheroptimierung und KI-Tab-Management

Technik (Hardware & Software)

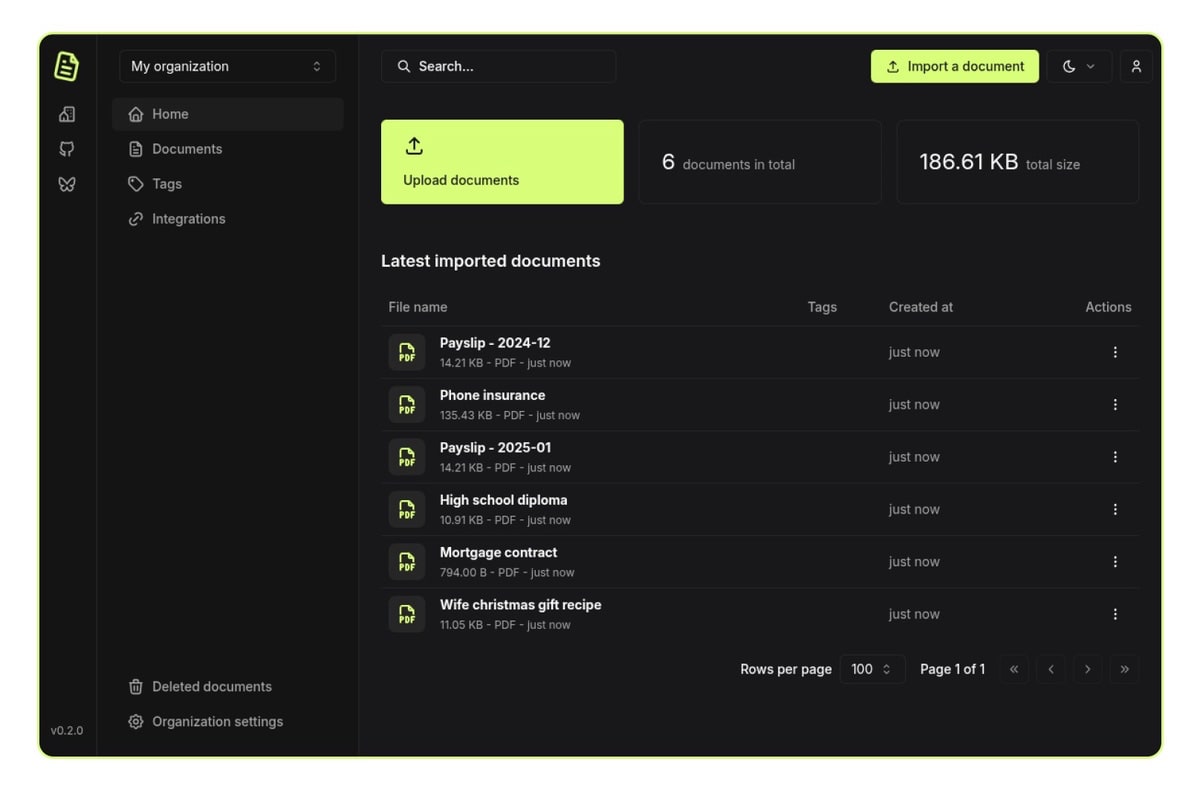

Papra: Ein leichtes Dokumentenmanagement auch zum selbst hosten

Technik (Hardware & Software)

Achtung! Microsoft streicht Passwort-Funktion im Authenticator

Technik (Hardware & Software)

Hol’ dir die Weiterbildung im Mail-Format

Starttermine, exklusive Rabatte und spannende Updates direkt in dein Postfach.